DDoS Distributed Denial of Service-aanvallen: bescherming, preventie

Distributed Denial of Service of DDoS heeft een lange geschiedenis en werd volledig mainstream toen de Anonymous -groep haar operaties begon tegen elke website tegen Wikileaks . Tot dan toe was de term en wat het betekende alleen bekend bij mensen met kennis van internetbeveiliging(Internet Security) .

Gedistribueerde Denial of Service

Ik ben van plan om in dit artikel enkele opmerkelijke DDoS- methoden te bespreken voordat ik methoden bespreek om (DDoS)DDoS- aanvallen te voorkomen of te voorkomen .

Wat zijn DDOS-aanvallen?

Ik weet zeker dat jullie allemaal de betekenis ervan kennen. Voor degenen die nieuw zijn met de term, is het "gedistribueerde" Denial of Service - veroorzaakt door de veel te veel verzoeken aan de server dan deze aankan.

Wanneer verzoeken niet in realtime kunnen worden verwerkt vanwege veel verkeer dat opzettelijk wordt verzonden door een aantal gecompromitteerde computers, loopt de siteserver vast en reageert niet meer op meer verzoeken van verschillende clients. Het netwerk van gecompromitteerde computers wordt BOTNETS genoemd(BOTNETS) . Kortom(Basically) , alle computers en slimme apparaten in het netwerk worden beheerd door hackers en de mensen die die computers bezitten, weten niet dat ze zijn gehackt.

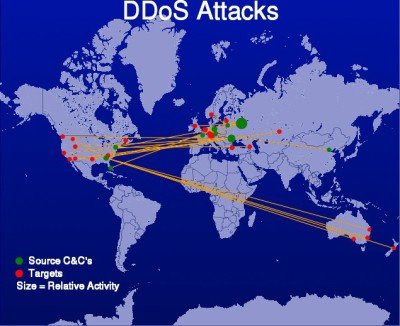

Aangezien de verzoeken talrijk zijn en uit verschillende plaatsen komen (regio's van gehackte computers kunnen verschillen), wordt dit een " Distributed Denial of Service" of kortweg DDoS genoemd . Om een DDoS te laten plaatsvinden, moeten het aantal en de intensiteit van de verbindingspogingen groter zijn dan wat de beoogde server aankan. Als de bandbreedte hoog is, heeft elke DDoS -aanvaller meer computers en frequentere verzoeken nodig om de server uit de lucht te halen.

TIP : Google Project Shield biedt gratis DDoS- bescherming voor geselecteerde websites.

Populaire DDoS-methoden en aanvalstools

We hebben zojuist een van de vele DDoS- methoden besproken in de bovenstaande sectie. Het wordt " gedistribueerde ontkenning(distributed denial) " genoemd omdat de communicatielijnen niet door één of twee, maar door honderden gecompromitteerde computers worden geopend. Een hacker die toegang heeft tot veel computers, kan op elk moment beginnen met het verzenden van verzoeken naar de server die hij wil uitschakelen. Omdat het niet een of twee, maar veel computers zijn die over de hele planeet zijn geplaatst, wordt het 'verdeeld'. De server kan niet langer voldoen aan inkomende verzoeken en crashes.

Een andere methode is de Handshake-methode(Handshake method) . In een normaal scenario opent uw computer een TCP -regel met de server. De server reageert en wacht tot u de handdruk voltooit. Een handdruk is een reeks acties tussen uw computer en server voordat de daadwerkelijke gegevensoverdracht begint. In het geval van een aanval opent de hacker TCP , maar voltooit hij de handshake nooit, waardoor de server blijft wachten. Weer een website uit de lucht?!

Een snelle DDoS-methode is de UDP-methode(UDP method) . Het maakt gebruik van DNS-servers (Domain Name Service)(DNS (Domain Name Service)) voor het initiëren van een DDoS -aanval. Voor normale URL- resoluties gebruiken uw computers User Datagram Protocol ( UDP ) omdat ze sneller zijn dan de standaard TCP -pakketten. UDP , kortom, is niet erg betrouwbaar omdat er geen manier is om gevallen pakketten en dergelijke te controleren. Maar het wordt overal gebruikt waar snelheid een grote zorg is. Zelfs online gaming-sites gebruiken UDP . Hackers gebruiken de zwakke punten van UDPpakketten om een stortvloed aan berichten naar een server te creëren. Ze kunnen neppakketten maken die van de beoogde server lijken te komen. De query zou iets zijn dat grote hoeveelheden gegevens naar de beoogde server zou sturen. Omdat er meerdere DNS -resolvers zijn, wordt het voor de hacker gemakkelijker om zich te richten op een server die de site platlegt. Ook in dit geval ontvangt de beoogde server meer vragen/antwoorden dan hij aankan.

Lees(Read) : Wat is Ransom Denial of Service(What is Ransom Denial of Service) ?

Er zijn veel tools van derden die als een botnet werken als de hacker niet veel computers heeft. Ik herinner me een van de vele hackgroepen die mensen op Twitter vroegen om willekeurige gegevens op een webpagina in te vullen en op Verzenden(Send) te drukken . Ik heb het niet gedaan maar was wel benieuwd hoe het werkte. Waarschijnlijk heeft het ook herhaaldelijk spam naar servers gestuurd totdat de verzadiging was overschreden en de server uitviel. U kunt op internet(Internet) naar dergelijke tools zoeken . Maar onthoud dat hacken een misdaad is en dat we geen enkele cybercriminaliteit(Cyber Crimes) onderschrijven . Dit is alleen ter informatie.

Nu we het hebben gehad over methoden van DDoS- aanvallen, laten we eens kijken of we (DDoS)DDoS- aanvallen kunnen vermijden of voorkomen .

Lezen(Read) : Wat is Black Hat, Gray Hat of White Hat Hacker?

DDoS-bescherming en preventie

U kunt niet veel doen, maar toch kunt u DDoS- kansen verkleinen door enkele voorzorgsmaatregelen te nemen. Een van de meest gebruikte methoden bij dergelijke aanvallen is om de bandbreedte van uw server te verstoppen met valse verzoeken van botnets. Iets meer bandbreedte kopen zal DDoS- aanvallen verminderen of zelfs voorkomen, maar het kan een kostbare methode zijn. Meer bandbreedte betekent meer geld betalen aan uw hostingprovider.

Het is ook goed om een methode voor gedistribueerde gegevensverplaatsing te gebruiken. Dat wil zeggen, in plaats van slechts één server, heb je verschillende datacenters die deels reageren op verzoeken. Vroeger zou het erg duur zijn geweest toen je meer servers moest kopen. Tegenwoordig kunnen datacenters worden toegepast op de cloud, waardoor uw belasting wordt verminderd en deze van over servers wordt gedistribueerd in plaats van slechts één server.

U kunt zelfs mirroring gebruiken in geval van een aanval. Een mirrorserver bevat de meest recente (statische) kopie van de items op de hoofdserver. In plaats van de originele servers te gebruiken, wil je misschien mirrors gebruiken zodat het binnenkomende verkeer kan worden omgeleid en zo een DDoS kan worden mislukt/voorkomen.

Om de oorspronkelijke server te sluiten en mirrors te gaan gebruiken, moet u informatie hebben over inkomend en uitgaand verkeer op het netwerk. Gebruik een monitor die u de ware staat van het verkeer weergeeft en als deze alarmeert, de hoofdserver sluit en verkeer naar mirrors omleidt. Als alternatief, als u het verkeer in de gaten houdt, kunt u andere methoden gebruiken om met het verkeer om te gaan, zonder dat u het hoeft af te sluiten.

U kunt ook overwegen om services zoals Sucuri Cloudproxy of Cloudflare te gebruiken(Cloudflare) , omdat deze bescherming bieden tegen DDoS - aanvallen.

Dit zijn enkele methoden die ik zou kunnen bedenken om DDoS-aanvallen te voorkomen en te verminderen, gebaseerd op hun aard. Heb je ervaringen met DDoS, deel deze dan met ons.(These are some methods I could think of, to prevent and reduce DDoS attacks, based on their nature. If you have had any experiences with DDoS, please share it with us.)

Lees ook(Also read) : Hoe u zich voorbereidt op en omgaat met een DDoS-aanval .

Related posts

Denial of Service (DoS)-aanval: wat het is en hoe het te voorkomen?

Brute Force-aanvallen - Definitie en preventie

Wat is een man-in-the-middle-aanval (MITM): definitie, preventie, hulpmiddelen

SmartByte Network Service veroorzaakt trage internetsnelheid op Windows 11/10

DLL-kaping van kwetsbaarheidsaanvallen, preventie en detectie

Wi-Fi versus Ethernet: welke moet u gebruiken?

Wat is Network Address Translator (NAT)? Wat doet het? Heb ik het nodig?

Verslaving aan internet en sociale netwerksites

Waar is Sinterklaas nu? Santa Claus-trackersites zullen u helpen

Edge- en Store-apps maken geen verbinding met internet - Fout 80072EFD

Internet Explorer 11 uitschakelen als zelfstandige browser met Groepsbeleid

Geblokkeerde of beperkte websites deblokkeren en openen

Yandex DNS Review: sneller, veiliger internet met bedieningselementen

Pop-ups toestaan of blokkeren in Chrome, Firefox, Edge, Opera, Internet Explorer

Wat zijn geparkeerde domeinen en Sinkhole-domeinen?

Internet werkt niet na een update op Windows 11/10

Wat is Ransom Denial of Service (RDoS)? Preventie en voorzorgsmaatregelen

TACHYON Internet Security is een goed alternatief voor andere gratis tools

Kunt u geen verbinding maken met internet? Probeer de complete internetreparatietool

Wat is de 403 Forbidden Error en hoe deze te verhelpen?