Hoe iVerify te gebruiken om uw iOS-apparaat te beschermen tegen hackers

Elk besturingssysteem en elk apparaat heeft zijn beveiligingshulpmiddelen. Als u een desktopcomputer gebruikt, bent u bekend met het brede scala aan firewalls, virus- en malwarecheckers en algemeen beveiligingsadvies(general security advice) .

Maar hoe zit het met uw smartphones en tablets? Nu meer mensen overstappen op mobiel computergebruik en meer tablets als de-facto computers worden gebruikt(more tablets being used as de-facto computers) , wordt de behoefte aan een mobiele beveiligingsoplossing steeds dringender(becomes ever more pressing) .

Een nieuwe oplossing voor iOS-apparaten heeft zich gepresenteerd, genaamd iVerify . Voor $ 5, zal het de freebie-zoekende menigte afschrikken, maar het is de moeite waard om je dagelijkse latte op te offeren in ruil voor gemoedsrust.

But….iOS Devices Can’t Be Hacked!

Er is een beetje een gevaarlijke waanvoorstelling dat iOS-apparaten onneembaar zijn. Dat de codering erop ze onsterfelijk maakt voor hackpogingen. Dat is verkeerd.

Het is waar dat iOS-apparaten extreem goede coderingsfuncties hebben (mits u eraan denkt om ze in te schakelen!). Maar niets is gegarandeerd. Er worden voortdurend bugs gevonden, waaronder tien bugs alleen al in iMessage(ten bugs in iMessage alone) .

iVerify controleert op mogelijke beveiligingsproblemen en signaleert alles wat het als verdacht beschouwt. Het geeft je ook een checklist met dingen die je moet doen om je telefoon volledig te vergrendelen, zodat het voor iedereen nog moeilijker wordt om toegang te krijgen tot je telefoon.

iVerify voor iOS instellen(Setting Up iVerify for iOS)

iVerify werkt op zowel de iPhone als de iPad. Als je voor de ene koopt, krijg je de versie voor de andere, dus we raden je ten zeerste aan de app op beide apparaten in te stellen als je beide hebt.

- Wanneer de app is gedownload, opent u deze en klikt u op de groene knop Doorgaan(Continue) .

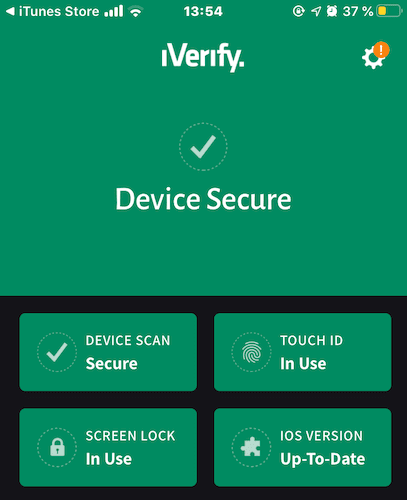

- Dit opent vervolgens het hoofdscherm om te laten zien wat volgens hem de vier belangrijkste beveiligingsgebieden zijn: apparaatscan, Touch ID, schermvergrendeling(Device Scan, Touch ID, Screen Lock) en uw huidige iOS-versie(iOS Version) .

- Omdat ik ze allemaal gebruik en bijwerk, zijn ze momenteel allemaal groen. Maar als een van hen uitgeschakeld of verouderd was, zouden ze rood verschijnen en onmiddellijke aandacht vereisen.

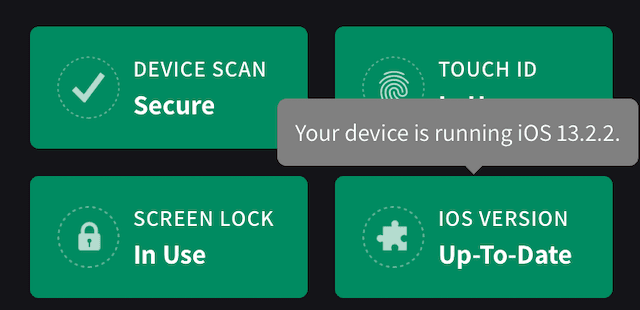

- Als je lichtjes op een van de knoppen tikt, krijg je relevante informatie.

- Als u nu verder naar beneden scrolt op de pagina, ziet u checklists met beveiligingsmaatregelen die u nu kunt nemen om uw apparaat nog meer te vergrendelen.

- Als u op de eerste tikt, Beschermen tegen diefstal,(Protect against theft,) krijgt u een lijst met de aanbevelingen van iVerify in die categorie.

- Wat wel een minpuntje is, is dat iVerify niet controleert of je deze dingen al hebt gedaan. Het gaat er gewoon vanuit dat je dat niet hebt gedaan. Als je iets vindt dat je al hebt gedaan, tik je erop, scrol je naar beneden en tik je op Ik heb dit beoordeeld(I’ve Reviewed This) . Het wordt dan als voltooid gemarkeerd.

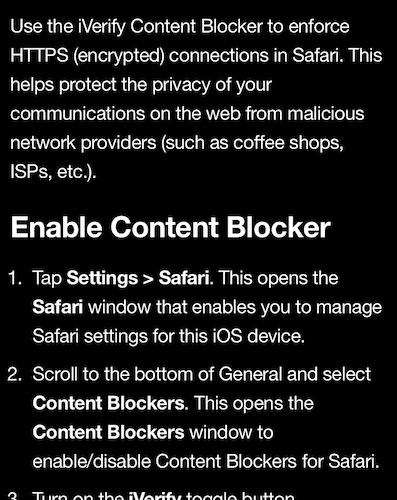

- Voor een taak die u niet hebt voltooid, tikt u erop en de volgende pagina geeft u volledige instructies over hoe u deze kunt bereiken, inclusief een knop om naar de apparaatinstellingen te gaan.

- Als je het eenmaal hebt gedaan, keer je terug naar iVerify, tik je op Ik heb dit beoordeeld(I’ve Reviewed This) en het wordt als voltooid gemarkeerd. Ga naar de volgende en herhaal.

iVerify detecteert bedreigingen voor uw iOS-apparaat(iVerify Detects Threats to Your iOS Device)

Wanneer iVerify een bedreiging detecteert, genereert het een unieke link terug naar Trail of Bits , de ontwikkelaar die iVerify heeft gemaakt. Deze link geeft je informatie over wat je moet doen om de dreiging te elimineren, en om de dreiging te rapporteren aan Trail of Bits , om de bedreigingsdatabase te verbeteren.

Zoals het scherm zegt, open de link op een ander niet-geïnfecteerd apparaat, sluit het geïnfecteerde apparaat en volg de instructies in de gegeven link.

Not 100% Perfect – But Better Than Nothing

Dit moet niet worden gezien als een perfecte oplossing voor het bestrijden van spyware, malware en hackers. Niets is perfect. Bedreigingen evolueren voortdurend, en het is duidelijk dat als een door de overheid of door de staat gesteunde slechterik erbij betrokken raakt, zoiets als iVerify nutteloos zal zijn.

Maar 99% van ons zal niet het doelwit worden van totalitaire regeringen of iemand die een stemvervormer gebruikt en eist dat ze een miljard dollar krijgen in ruil voor het niet verpesten van het elektriciteitsnet. Voor ons gewone mensen kan iVerify een zeer waardevolle hulpbron blijken te zijn.

Related posts

Maak automatisch een back-up van uw iOS-apparaat via wifi

Gebruik uw iOS-apparaat als een bekabelde modem

Hoe u een back-up van uw iOS-apparaat maakt met iTunes

Hoe u de mobiele Outlook-app voor uw telefoon kunt optimaliseren

Hoe Android-telefoon of iPhone te koppelen aan Windows 10 pc

Hoe iCloud Notes te bekijken en te openen op Windows 10

Hoe de taal op Steam te veranderen: Alles wat je moet weten

Beste Microsoft Edge-browsertips en -trucs voor Android en iOS

Hoe Skype-berichten te verwijderen (Windows, Android, iPhone, Mac)

Wat is een simkaart en wat doet het?

Hoe iCloud voor Windows te downloaden en te installeren

Hoe de donkere modus in de OneNote-app voor iPhone of iPad in te schakelen

Alle tabbladen in Edge tegelijk sluiten op Android en iOS

Uitloggen bij Facebook op alle apparaten waarop u bent aangemeld

Wat is een QR-code? Waar worden QR-codes voor gebruikt? -

Hoe de zoekmachine in Chrome voor Windows, macOS, Android en iOS te wijzigen -

Hoe de iPhone-achtergrond te veranderen: alles wat u moet weten -

Microsoft To-Do op iPhone Tips en trucs: geef uw productiviteit een boost!

Hoe de donkere modus van Facebook in of uit te schakelen -

Welke iPhone heb ik? Hoe u uw iPhone-model op 3 verschillende manieren kunt vertellen