Hoe LDAP-ondertekening in Windows Server & Client Machines in te schakelen

LDAP-ondertekening(LDAP signing) is een authenticatiemethode in Windows Server die de beveiliging van een directoryserver kan verbeteren. Eenmaal ingeschakeld, zal het elk verzoek weigeren dat niet om ondertekening vraagt of als het verzoek niet-SSL/TLS-versleuteld gebruikt. In dit bericht zullen we delen hoe u LDAP - ondertekening in Windows Server en clientcomputers kunt inschakelen. LDAP staat voor Lightweight Directory Access Protocol (LDAP).

LDAP- ondertekening inschakelen op Windows- computers

Om ervoor te zorgen dat de aanvaller geen vervalste LDAP -client gebruikt om de serverconfiguratie en gegevens te wijzigen, is het essentieel om LDAP - ondertekening in te schakelen. Het is net zo belangrijk om het in te schakelen op de clientcomputers.

- Stel(Set) de server- LDAP - ondertekeningsvereiste in

- Stel de (Set)LDAP - ondertekeningsvereiste van de client in met behulp van Lokaal(Local) computerbeleid

- Stel de vereiste (Set)LDAP - ondertekening van de client in met behulp van het domeingroepsbeleidsobject(Domain Group Policy Object)

- Stel(Set) de vereiste LDAP - ondertekening van de client in met behulp van registersleutels(Registry)

- Configuratiewijzigingen verifiëren

- Klanten vinden die de optie "Ondertekening vereisen " niet gebruiken?(Require)

De laatste sectie helpt u erachter te komen welke clients Ondertekening vereisen niet(do not have Require signing enabled) op de computer zijn ingeschakeld. Het is een handig hulpmiddel voor IT-beheerders om die computers te isoleren en de beveiligingsinstellingen op de computers in te schakelen.

1] Stel(Set) de server- LDAP - ondertekeningsvereiste in

- Open Microsoft Management Console (mmc.exe)

- Selecteer Bestand > Module toevoegen(Add) /verwijderen > selecteer Groepsbeleidsobjecteditor(Group Policy Object Editor) en selecteer vervolgens Toevoegen(Add) .

- Het zal de wizard Groepsbeleid openen(Group Policy Wizard) . Klik(Click) op de knop Bladeren(Browse) en selecteer Standaard domeinbeleid(Default Domain Policy) in plaats van Lokale computer

- Klik(Click) op de knop OK en vervolgens op de knop Voltooien(Finish) en sluit deze.

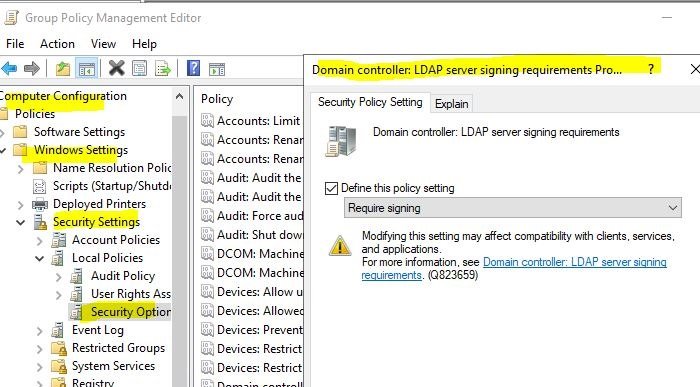

- Selecteer Default Domain Policy > Computer Configuration > Windows Settings > Security Settings > Local Policies en selecteer vervolgens Beveiligingsopties.

- Klik met de rechtermuisknop op Domeincontroller: LDAP-serverondertekeningsvereisten(Domain controller: LDAP server signing requirements) en selecteer vervolgens Eigenschappen.

- Schakel in het dialoogvenster Domeincontroller(Domain) : LDAP -serverondertekeningsvereisten Eigenschappen de optie Deze beleidsinstelling (Properties)definiëren(Define) in, selecteer Ondertekening vereisen in de lijst Deze beleidsinstellingen definiëren(Require signing in the Define this policy setting list,) en selecteer vervolgens OK.

- Controleer de instellingen opnieuw en pas ze toe.

2] Stel de (Set)LDAP - ondertekeningsvereiste van de client in met behulp van het lokale computerbeleid

- Open de prompt Uitvoeren(Run) en typ gpedit.msc en druk op Enter .

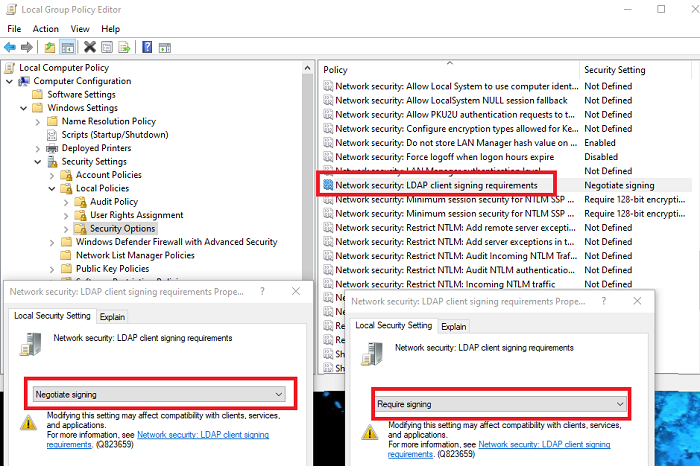

- Navigeer in de groepsbeleid-editor naar Local Computer Policy > Computer Configuration > Policies > Windows Settings > Security Settings > Local Policies en selecteer vervolgens Beveiligingsopties.(Security Options.)

- Klik met de rechtermuisknop op Netwerkbeveiliging: LDAP-clientondertekeningsvereisten(Network security: LDAP client signing requirements) en selecteer vervolgens Eigenschappen.

- Selecteer in het dialoogvenster Netwerkbeveiliging(Network) : LDAP -clientondertekeningsvereisten Eigenschappen(Properties) het dialoogvenster Ondertekening vereisen(Require signing) in de lijst en kies vervolgens OK.

- Bevestig wijzigingen en pas ze toe.

3] Stel(Set) de client- LDAP - ondertekeningsvereiste in met behulp van een domeingroepsbeleidsobject(Group Policy Object)

- Open Microsoft Management Console (mmc.exe)

- Selecteer Bestand(File) > Add/Remove Snap-in > selecteer Groepsbeleidsobjecteditor(Group Policy Object Editor) en selecteer vervolgens Toevoegen(Add) .

- Het zal de wizard Groepsbeleid openen(Group Policy Wizard) . Klik(Click) op de knop Bladeren(Browse) en selecteer Standaard domeinbeleid(Default Domain Policy) in plaats van Lokale computer

- Klik(Click) op de knop OK en vervolgens op de knop Voltooien(Finish) en sluit deze.

- Selecteer Standaard domeinbeleid(Default Domain Policy) > Computerconfiguratie(Computer Configuration) > Windows-instellingen(Windows Settings) > Beveiligingsinstellingen(Security Settings) > Lokaal beleid(Local Policies) en selecteer vervolgens Beveiligingsopties(Security Options) .

- Selecteer in het dialoogvenster Netwerkbeveiliging: LDAP-clientondertekeningsvereisten Eigenschappen (Network security: LDAP client signing requirements Properties ) het dialoogvenster Ondertekening vereisen (Require signing ) in de lijst en kies vervolgens OK .

- Bevestig(Confirm) wijzigingen en pas de instellingen toe.

4] Stel de (Set)LDAP -ondertekeningsvereiste van de client in met behulp van registersleutels

Het eerste en belangrijkste dat u moet doen, is een back-up van uw register maken

- Register-editor openen

- Navigeer naar HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Services \ <InstanceName> \Parameters

- Klik met de rechtermuisknop(Right-click) op het rechterdeelvenster en maak een nieuwe DWORD met de naam LDAPServerIntegrity

- Laat het op de standaardwaarde staan.

<InstanceName >: naam van het AD LDS- exemplaar dat u wilt wijzigen.

5] Hoe(How) u kunt controleren of configuratiewijzigingen nu aanmelding vereisen?

Om er zeker van te zijn dat het beveiligingsbeleid hier werkt, kunt u de integriteit ervan controleren.

- Meld u aan bij een computer waarop de AD DS-beheerprogramma(AD DS Admin Tools) 's zijn geïnstalleerd.

- Open de prompt Uitvoeren(Run) , typ ldp.exe en druk op Enter . Het is een gebruikersinterface die wordt gebruikt om door de Active Directory -naamruimte te navigeren

- Selecteer Verbinding > Verbinden.

- Typ bij Server en poort(Port) de servernaam en de niet-SSL/TLS-poort van uw directoryserver en selecteer vervolgens OK.

- Nadat een verbinding tot stand is gebracht, selecteert u Verbinding > Binden.

- Selecteer onder Type binding de optie (Bind)Eenvoudige(Simple) binding.

- Typ de gebruikersnaam en het wachtwoord en selecteer vervolgens OK.

Als u een foutmelding krijgt met de melding Ldap_simple_bind_s() failed: Strong Authentication Required , dan heeft u uw directoryserver met succes geconfigureerd.

6] Hoe(How) u klanten kunt vinden die de optie "Ondertekening vereisen " niet gebruiken(Require)

Elke keer dat een clientcomputer verbinding maakt met de server via een onveilig verbindingsprotocol, wordt gebeurtenis-ID 2889(Event ID 2889) gegenereerd . De logboekinvoer bevat ook de IP-adressen van de clients. U moet dit inschakelen door de diagnostische instelling voor 16 LDAP-interfacegebeurtenissen in te stellen op (LDAP Interface Events)2 (Basic). Lees hier bij Microsoft(here at Microsoft) hoe u logboekregistratie van diagnostische AD- en LDS -gebeurtenissen kunt configureren .

LDAP-ondertekening(LDAP Signing) is cruciaal en ik hoop dat het u heeft kunnen helpen om duidelijk te begrijpen hoe u LDAP - ondertekening in Windows Server en op de clientcomputers kunt inschakelen.

Related posts

Configureer Remote Access Client Account Lockout in Windows Server

Beheer gedeelde mappen uitschakelen vanaf Windows Server

Iperius Backup is gratis back-upsoftware voor Windows Server

Hoe Bloated Registry Hives in Windows Server te comprimeren

Hoe DNS-veroudering en opruiming in Windows Server in te schakelen en te configureren

Hoe de back-up van Windows Server naar Amazon S3 te automatiseren

Hoe de 'RPC-server is niet beschikbaar'-fout in Windows te repareren

Fix Kan de VPN-serverfout niet bereiken op PIA op Windows 11

Hoe de DNS Client Service in te schakelen als deze grijs is weergegeven in Windows 10

Public DNS Server Tool is een gratis DNS-wisselaar voor Windows 10

Een Discord-server verlaten (2022)

Problemen met Windows Server Network-connectiviteit oplossen via PowerShell

Fix Omegle-fout bij verbinding met server (2022)

Hoe Time Server toe te voegen of te wijzigen in Windows 11/10

Een openbare VPN-server maken op Windows 10

Fix Windows Store-fout De server struikelde

Installeer Remote Server Administration Tools (RSAT) op Windows 10

Fix ARK kan serverinformatie niet opvragen voor uitnodiging

Fix Windows Media Player Server Execution Failed Fout

De Groepsbeleid-clientservice is mislukt bij het aanmelden in Windows 11/10