Schakel kernisolatie en geheugenintegriteit in of uit in Windows 11/10

Cyberaanvallen zijn de afgelopen jaren veranderd. Rogue-hackers kunnen nu uw pc overnemen en bestanden vergrendelen, tenzij u bereid bent ze geld te betalen. Dit soort aanvallen wordt Ransomware genoemd en ze gebruiken exploits op kernelniveau die proberen malware uit te voeren met de hoogste privileges, bijvoorbeeld WannaCry en Petya ransomware. Om dit soort aanvallen te verminderen, heeft Microsoft een functie uitgerold waarmee u Core Isolation en Memory Integrity(Core Isolation and Memory Integrity) kunt inschakelen om dergelijke aanvallen te voorkomen.

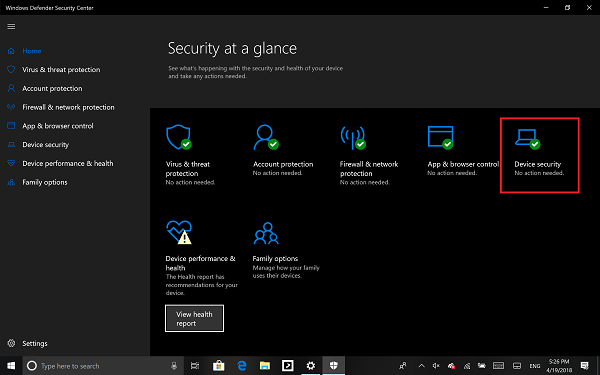

Windows Defender Security Center biedt deze functie. Het wordt Apparaatbeveiliging(Device Security, ) genoemd en biedt statusrapportage en beheer van beveiligingsfuncties die in uw apparaten zijn ingebouwd, inclusief het in- en uitschakelen van functies voor verbeterde bescherming. Het werkt echter niet op softwareniveau; de hardware moet het ook ondersteunen. Uw firmware moet virtualisatie ondersteunen,(Virtualization,) waardoor de pc met Windows 11/10 toepassingen in een container kan uitvoeren, zodat ze geen toegang krijgen tot andere delen van het systeem.

Uw apparaat moet voldoen aan de vereisten voor standaard hardwarebeveiliging. Dit betekent dat uw apparaat geheugenintegriteit en kernisolatie moet ondersteunen en ook moet beschikken over:

- TPM 2.0 (ook wel uw beveiligingsprocessor genoemd)

- Veilig opstarten ingeschakeld

- DEP

- UEFI-MAT

Schakel kernisolatie(Core Isolation) en geheugenintegriteit(Memory Integrity) in Windows 11 in(Windows 11)

Het is waarschijnlijk de gemakkelijkste manier om op virtualisatie gebaseerde beveiliging(Security) in Windows 11 in of uit te schakelen . Met andere woorden, u moet Core-isolatie inschakelen(enable Core isolation) om het voor elkaar te krijgen. Doe daarvoor het volgende:

- Zoek naar Windows-beveiliging (windows security ) in het zoekvak van de taakbalk.

- Klik(Click) op het individuele zoekresultaat.

- Schakel over naar het tabblad Apparaatbeveiliging .(Device security)

- Klik op de optie Kernisolatiedetails(Core isolation details ) .

- Schakel de knop Geheugenintegriteit (Memory integrity ) in om deze in te schakelen.

- Start je computer opnieuw op.

Schakel kernisolatie(Core Isolation) en geheugenintegriteit(Memory Integrity) in Windows 11/10

- Meld u aan als beheerder en open Windows Defender Security Center

- Zoek naar de optie Apparaatbeveiliging(Device Security) .

- Hier moet u controleren of Core Isolation onder Virtualisatie(Virtualization) is ingeschakeld op uw pc.

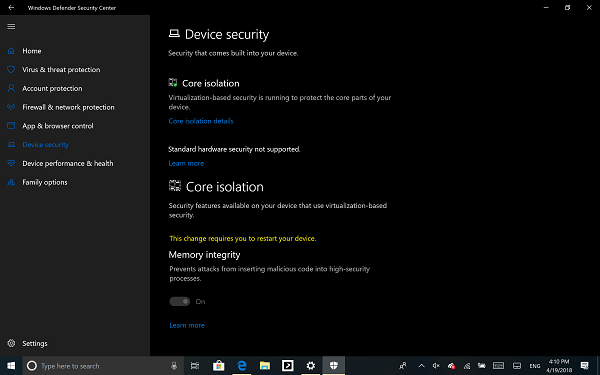

- Kernisolatie(Core isolation) biedt op virtualisatie gebaseerde beveiligingsfuncties om kernonderdelen van uw apparaat te beschermen .(y)

- Klik(Click) op Core- isolatiedetails en u wordt aangeboden om Memory Integrity in te schakelen .

Geheugenintegriteit(Memory integrity) (door hypervisor beschermde code-integriteit) is een beveiligingsfunctie van Core -isolatie die voorkomt dat aanvallen schadelijke code invoegen in hoogbeveiligde processen. Schakel(Toggle) om het in te schakelen.

Eenmaal ingeschakeld, wordt u gevraagd de pc opnieuw op te starten om Memory Integrity volledig in te schakelen .

Als u later problemen krijgt met de toepassingscompatibiliteit, moet u dit mogelijk uitschakelen.

Gerelateerd(Related) : Geheugenintegriteit grijs weergegeven of kan niet worden in-/uitgeschakeld .

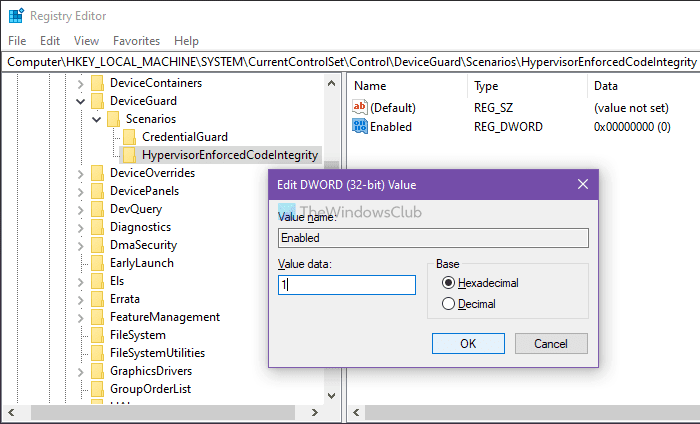

Schakel kernisolatie(Core Isolation) en geheugenintegriteit(Memory Integrity) in of uit met behulp van het register

U kunt ook het register(Registry) gebruiken om Core isolation Memory -integriteit in of uit te schakelen met behulp van de Register-editor(Registry Editor) en volg deze stappen:

- Druk op Win+R om het dialoogvenster Uitvoeren te openen.

- Typ regedit en druk op de knop Enter .

- Klik op de optie Ja(Yes) .

- Navigeer naar scenario's in HKEY_LOCAL_MACHINE .

- Klik met de rechtermuisknop op Scenarios > New > Key .

- Noem het als HypervisorEnforcedCodeIntegrity .

- Klik er met de rechtermuisknop op > New > DWORD (32-bit) Value .

- Noem het als Ingeschakeld(Enabled) .

- Dubbelklik erop om de Waardegegevens(Value) in te stellen als 1 om in te schakelen en 0 om uit te schakelen.

- Klik op de OK- knop.

- Start je computer opnieuw op.

Lees verder voor meer informatie over deze stappen.

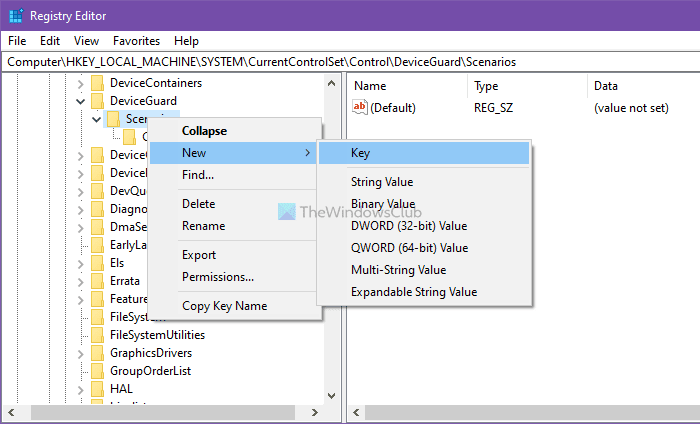

Voorzorgsmaatregel:(Precaution: ) voordat u naar de REGEDIT- stappen gaat, vergeet niet om een systeemherstelpunt aan te maken .

Om te beginnen, drukt u op Win+R om het dialoogvenster Uitvoeren(Run) te openen, typt u regedit en drukt u op de knop Enter . Als de UAC -prompt op uw scherm verschijnt, klikt u op de optie Ja om (Yes )de Register-editor te openen .

Navigeer vervolgens naar het volgende pad:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\DeviceGuard\Scenarios

Klik met de rechtermuisknop op de sleutel Scenario's > New > Key en noem deze HypervisorEnforcedCodeIntegrity .

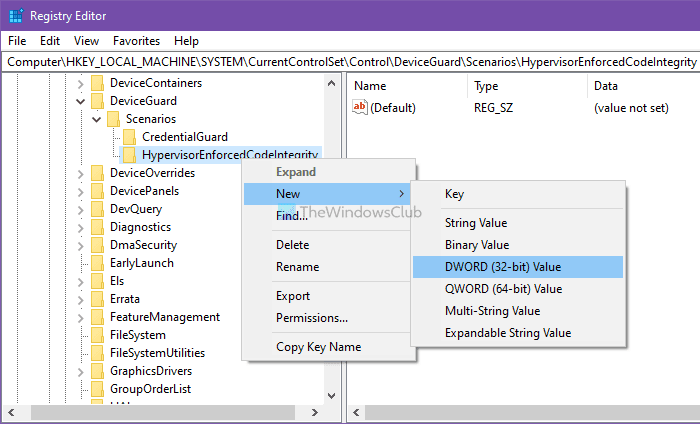

Vervolgens moet u een REG_DWORD- waarde maken. Klik daarvoor met de rechtermuisknop op HypervisorEnforcedCodeIntegrity > New > DWORD (32-bit) Value en noem deze als Ingeschakeld(Enabled) .

Standaard wordt het geleverd met een Waardegegevens(Value) van 0 , wat betekent dat het is uitgeschakeld. Als u deze functionaliteit echter wilt inschakelen, dubbelklikt u erop om de Waardegegevens(Value) in te stellen op 1 .

Klik op de knop OK en start uw computer opnieuw op.

Dat gezegd hebbende, zijn er mogelijk nog twee opties beschikbaar, afhankelijk van de hardware van uw pc.

- Beveiligingsprocessor(Security Processor) wordt alleen weergegeven als u TPM beschikbaar hebt voor uw pc-hardware. Het zijn discrete chips die door de OEM(OEM) op het moederbord van een computer zijn gesoldeerd . Om het meeste uit TPM te halen , moet de OEM de systeemhardware en -firmware zorgvuldig integreren met de TPM om deze opdrachten te sturen en te reageren op de reacties. De nieuwere TPM's kunnen ook beveiligings- en privacyvoordelen bieden aan de systeemhardware zelf. Zorg er dus voor dat u op al deze punten controleert als u een nieuwe pc koopt.

- Secure Boot voorkomt dat schadelijke code wordt geladen vóór uw besturingssysteem. Ze zijn moeilijk te kraken, maar met een veilige opstart is het geregeld.

Windows 11/10 biedt ook Hypervisor Protected Code Integrity ( HVCI ) wanneer u begint met schone installaties. Degenen die oude hardware gebruiken, hebben de mogelijkheid om zich aan te melden na de upgrade met behulp van de gebruikersinterface in Windows Defender Security Center ( WDSC ). Deze verbetering zorgt ervoor dat het kernelproces dat de integriteit van de code verifieert, wordt uitgevoerd in een veilige runtime-omgeving.

Lezen(Read) : Beveiliging op basis van virtualisatie niet ingeschakeld in Windows 11(Virtualization-based Security not enabled in Windows 11) .

Related posts

Bescherming van mogelijk ongewenste toepassingen inschakelen in Windows 11/10

Een map uitsluiten van Windows Defender-scan in Windows 11/10

Kan Windows Defender niet inschakelen in Windows 11/10

Hoe Windows Beveiligingscentrum te openen in Windows 11/10

Voer Windows Defender Offline Scan uit tijdens het opstarten in Windows 11/10

Hoe Windows Defender periodiek scannen in Windows 11/10 in te schakelen

Fix Crypt32.dll niet gevonden of ontbrekende fout in Windows 11/10

Tweak Core Parking, CPU Frequency Scaling-instellingen in Windows 11/10

Explorer.exe Hoog geheugen- of CPU-gebruik in Windows 11/10

Wat is een PPS-bestand? Hoe PPS naar PDF converteren in Windows 11/10?

Systeemeigenschappen openen in het Configuratiescherm in Windows 11/10

Harde schijven verwisselen in Windows 11/10 met Hot Swap

Hoe de standaard webcam op een Windows 11/10-computer te veranderen

Taakbalkmeldingen worden niet weergegeven in Windows 11/10

Hoe de ingebouwde tools van Charmap en Eudcedit van Windows 11/10 te gebruiken

Hoe het detailvenster in Verkenner te tonen in Windows 11/10

Schakel de instelling Geheugenintegriteit uit als Windows geen stuurprogramma kan laden

Schakel netwerkverbindingen in in moderne stand-by op Windows 11/10

Hoe 100% schijf, hoge CPU, hoog geheugengebruik te repareren in Windows 11/10

Configureer Microsoft Defender om .zip .rar .cab-bestanden te scannen in Windows 11/10